헤라카지노 공식 홈페이지 | 보너스최고 카지노헤라

대한민국 1등 온라인 카지노, 헤라카지노에 오신 것을 환영합니다.

헤라카지노 의 공식 홈페이지인 koreos.io는 카지노 이용자들을 위한 다양한 서비스를 제공하고 있습니다.

이 곳에서는 헤라카지노의 신선한 뉴스와 업데이트를 확인하실 수 있으며, 주기적으로 변경되는 접속 도메인 정보를 쉽게 찾아보실 수 있습니다.

뿐만 아니라, 다양한 이벤트를 통해 추천인 코드를 사용하면 추가적인 혜택을 누릴 수 있습니다.

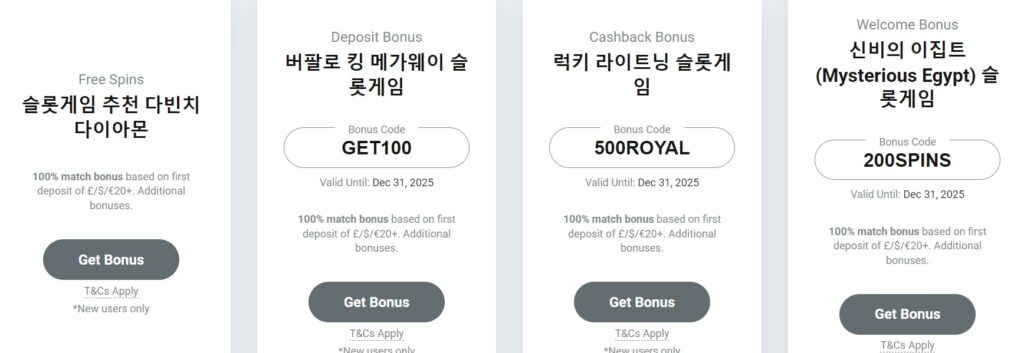

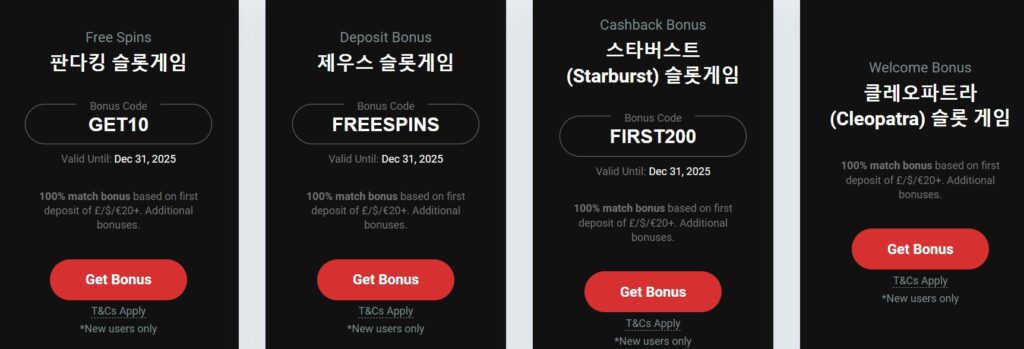

무료 카지노 쿠폰 발급 서비스는 이용자들에게 더욱 풍성한 경험을 제공하며, 이는 사용자들이 다양한 게임을 즐길 수 있게 돕습니다.

또한, 슬롯스핀의 기회를 제공함으로써 이용자들은 새로운 도전을 시도하고 잠재적인 큰 상을 획득할 수 있는 기회를 얻게 됩니다.

헤라카지노는 이용자들의 편의를 최우선으로 생각하며, 더 나은 카지노 경험을 제공하기 위해 끊임없이 노력하고 있습니다.

공식 홈페이지 koreos.io를 방문하시어 이용자 여러분들께 제공하는 다양한 혜택과 정보를 확인하시고, 최상의 카지노 경험을 누리세요

헤라카지노는 새롭게 회원 가입하는 모든 분들께 3만 원 쿠폰을 제공하며, 우리의 게임을 체험해보실 수 있는 기회를 제공합니다.

헤라카지노 의 메인 사이트에서는 다양한 정보를 제공하고 있습니다. 이벤트 쿠폰, 가입 방법, 그리고 주의해야 할 사항들을 확인하실 수 있습니다.

카지노사이트 헤라 는 모든 고객님께 최상의 게임 경험을 제공하고자 합니다. 헤라카지노에서는 다양한 게임들을 체험해보실 수 있습니다.

헤라 카지노 는 고객님의 편의를 위해 다양한 게임 방식을 준비하고 있습니다. 헤라카지노에서 편안한 시간을 보내시고, 잊지 못할 경험을 하실 수 있기를 바랍니다

헤라카지노: 안전하고 신뢰할 수 있는 최상의 카지노 선택

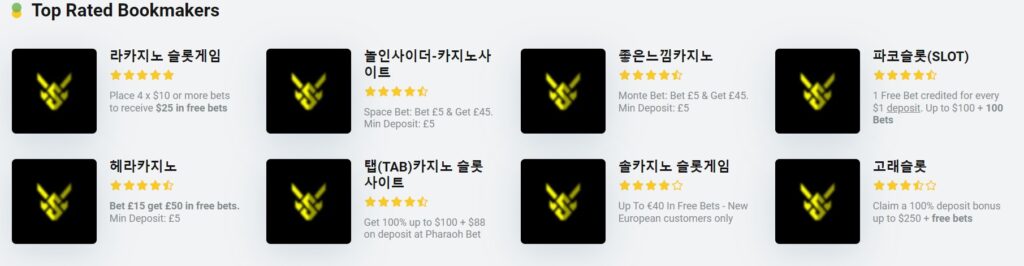

헤라카지노가 여러분의 최상의 카지노 선택이 되길 희망합니다. 다양한 카지노 게임 선택의 폭넓음, 신뢰할 수 있는 보증금 보너스, 그리고 뛰어난 고객 서비스를 자랑하는 이곳은 여러분이 찾던 카지노일 수 있습니다.

헤라카지노는 최고의 온라인 카지노 중 하나로 꼽히며, 이는 우리의 안전성, 고객 서비스, 검증된 게임 공급업체와 공정한 게임 운영 덕분입니다. 우리는 여러분에게 최고 등급의 온라인 카지노 경험을 제공하려 노력합니다.

우리는 회원가입부터, 실제 게임 이용, 고객 지원, 보안 조치, 보너스 제공까지 여러분에게 최상의 서비스를 제공하기 위해 카지노 게임과 소프트웨어를 지속적으로 검증하고 개선합니다.

헤라카지노는 그 높은 명성을 다양한 슬롯과 테이블 게임 선택, 매력적인 웰컴 보너스, 그리고 안전한 카지노 운영으로 인정받았습니다.

한국의 카지노 사이트 제작자들은 항상 더 나은 게임 오락을 제공하고자 서비스를 끊임없이 개선하고 있습니다. 그래서 수많은 사람들이 상위 5위 안에 랭크된 헤라카지노를 사랑하며, 이를 지속적으로 추천합니다

헤라카지노 를 선택해야 하는 이유

각각의 카지노 플레이어들은 자신이 찾는 최상의 카지노사이트 를 선택하는 데 있어 중요하게 고려해야할 사항들이 있습니다

풍부한 보너스 제공, 다양한 게임 선택권, 그리고 우수한 고객 서비스.

이러한 특징들을 갖춘 카지노는 고객들에게 여러 가지 이점을 제공하며, 그중 일부는 독특한 특색을 가지고 있습니다.

리뷰한 모든 사이트들은 각각 뛰어난 특성을 가지고 있어, 온라인 게임 선택에 있어 결정적인 요소는 당신의 취향에 달려 있습니다.

그중에서 헤라카지노 는 많은 보너스와, 다양한 카지노게임,빠른 입금과 출금 서비스, 24시간 고객상담센터, 등등에 있어서 안전한 카지노 임이 검증된 곳임을 알려드립니다

헤라카지노 이벤트 안내

✅ 신규가입첫충 10+3 20+5 50+12 ✅

✅ 첫충10% 재충3% 주말5% ✅

✅ 첫충 롤링500% / 재충롤링300% ✅

✅ 첫충 매충 지급없이 이용시 롤링0% ✅

✅ 일간루징쿠폰5% 주간루징쿠폰5% ✅

✅ 첫입금 올인쿠폰 , 첫입금 감사쿠폰 외 다양한이벤트 ✅

모바일 과 pc 사용자 최적화 된 카지노 헤라카지노

헤라카지노는 멋진 비디오 슬롯 컬렉션(3D 슬롯 포함)과 수많은 테이블 게임 옵션을 선보이며, 이 모든 것들은 웹 브라우저나 모바일 기기를 통해 동일한 품질로 즐길 수 있습니다.

이 카지노 사이트는 플레이어들에게 150개 이상의 프리미엄 카지노 게임을 제공하며, 이에는 온라인 슬롯, 비디오 포커, 블랙잭 등이 포함됩니다